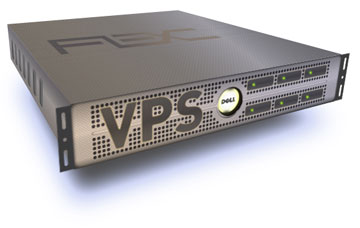

Los ataques de inyección SQL son una de las amenazas más comunes y peligrosas para los servidores web. Estos ataques pueden permitir a los atacantes acceder a información confidencial, manipular los datos almacenados en la base de datos y comprometer la seguridad de la red. Para protegerse de estas amenazas, es importante que los administradores de servidores comprendan los principios básicos de la inyección SQL y los pasos que se deben seguir para evitar que su servidor se vea afectado por estos ataques. En esta guía, aprenderás cómo mantener tu servidor seguro contra ataques de inyección SQL, incluidas las mejores prácticas de seguridad, las herramientas y los recursos necesarios para mantener tu servidor seguro.

Consejos para prevenir la Inyección de Código SQL: Proteja su Base de Datos de Ataques Maliciosos

Los ataques de inyección de código SQL son una de las principales amenazas a la seguridad de una base de datos. Estos ataques maliciosos se realizan mediante la inserción de código malicioso en una consulta SQL. Para prevenir estos ataques, hay varias medidas que se deben tomar:

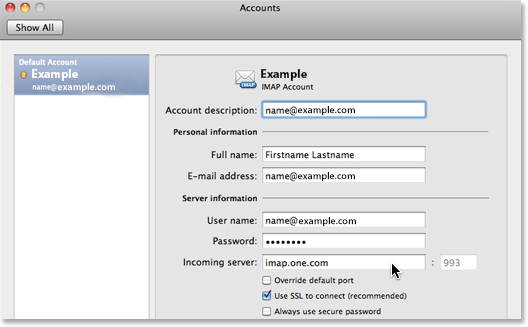

- Utilizar parámetros para los valores de entrada. Esto significa configurar los valores de entrada en lugar de usar una consulta SQL directa.

- Utilizar el método de escape para los caracteres especiales. Esto evitará que los atacantes realicen una inyección de código en la base de datos.

- Restringir el acceso a la base de datos. Esto significa que solo los usuarios autorizados tendrán acceso a la base de datos. Esto evitará que los atacantes accedan a la base de datos.

- Implementar una capa de seguridad. Esto implica la creación de una capa de seguridad entre la base de datos y la aplicación. Esto impide que los atacantes accedan a la base de datos.

- Mantener actualizado el software de la base de datos. Esto significa que se deben instalar las últimas versiones de software para mantener la seguridad de la base de datos.

Siguiendo estas recomendaciones, los usuarios pueden proteger sus bases de datos de los ataques de inyección de código SQL. Cada usuario debe estar consciente de los riesgos y tomar medidas adecuadas para proteger sus datos. La seguridad de la base de datos es una responsabilidad compartida entre el usuario y el proveedor de la base de datos.

¿Qué otros consejos podrían darse para mejorar la seguridad de la base de datos?

Cómo prevenir ataques de inyección SQL en aplicaciones web: conozca las técnicas más comunes

Los ataques de inyección SQL son una amenaza real para la seguridad de las aplicaciones web. Estos ataques se producen cuando un atacante malicioso aprovecha una debilidad de seguridad en una aplicación para inyectar código malicioso en la base de datos. Para prevenir estos ataques, es importante conocer las técnicas más comunes. Validación de entrada y escapar de caracteres son dos de las técnicas más comunes para prevenir ataques de inyección SQL. La validación de entrada implica validar los valores que ingresan los usuarios a la aplicación, para asegurarse de que no contienen caracteres no autorizados, como símbolos, espacios en blanco y caracteres especiales. La escapar de caracteres es una técnica que se utiliza para «escapar» los caracteres que se consideran no válidos, para que no sean interpretados por el motor de la base de datos como código malicioso.

Además, hay varias otras técnicas para prevenir los ataques de inyección SQL, como limitar los permisos de los usuarios, no utilizar cadenas de conexión codificadas, desactivar los procedimientos almacenados y usar contenedores de datos para la entrada de usuario.

Es fundamental que los desarrolladores de aplicaciones web comprendan cómo prevenir los ataques de inyección SQL para mantener la seguridad de las aplicaciones web. Esto requiere una comprensión de las técnicas más comunes y la implementación de mecanismos de prevención adecuados. Esto permitirá a los desarrolladores crear aplicaciones web más seguras, lo que beneficiará tanto a los usuarios como a los propios desarrolladores.

Descubre los peligros de un Ataque de Inyección SQL: ¿Cómo prevenir uno?

Un ataque de inyección SQL es una forma de explotar una vulnerabilidad en un sitio web, en la que un atacante inyecta código malicioso para leer, modificar o destruir información en una base de datos. Los ataques de inyección SQL pueden comprometer la seguridad de las bases de datos y revelar información confidencial almacenada en la base de datos, que puede ser utilizada para cometer otras actividades delictivas.

Para prevenir un ataque de inyección SQL, es necesario comprender cómo funcionan los ataques. Los ataques de inyección SQL se producen cuando un usuario malintencionado inserta código malicioso en una entrada, como un formulario web, campo de búsqueda o parámetro de consulta. Esta entrada se procesa como una consulta SQL válida y se ejecuta en la base de datos, lo que permite al usuario malintencionado leer y modificar los datos guardados, o incluso destruirlos.

Para prevenir un ataque de inyección SQL, es necesario que los desarrolladores controlen todas las entradas y salidas de datos a la base de datos y lleven a cabo una estricta seguridad. Esto incluye validar todos los datos de entrada, codificar cualquier entrada que no sea de confianza y utilizar consultas parametrizadas para evitar la inyección de datos. Además, es importante que los desarrolladores implementen una seguridad sólida con medidas como la autenticación y autorización, el uso de contraseñas seguras y la supervisión de los sistemas de base de datos.

Aunque los ataques de inyección SQL son una amenaza real para la seguridad de los sistemas web, con el conocimiento y las herramientas adecuadas, los desarrolladores pueden tomar medidas para prevenir estos ataques.

Esperamos que este artículo te haya ayudado a entender mejor cómo mantener tu servidor seguro contra ataques de inyección SQL.

Recuerda que la seguridad informática es un tema en constante evolución y que tus servidores deben estar siempre actualizados para evitar posibles vulnerabilidades.

Gracias por leernos, ¡hasta la próxima!